Google Threat Intelligence Groupは2月13日(現地時間)、2025年末におけるAIの悪用事例と対策状況に関する四半期レポートを公開した。同レポートでは、AI技術、とくに大規模言語モデル(LLM)を攻撃者がどのように攻撃活動へ統合しているか、その最新潮流を分析している。

GTIGは、AIモデルの知的財産を狙った「モデル抽出(ディスティレーション)攻撃」の増加を確認している。具体的には、GeminiなどのAIサービスAPIを介し、モデルの内部論理や推論過程を模倣する動きが観測された。

2025年中には政府系高度持続的脅威(APT)による前線モデルへの直接攻撃は確認されなかったが、民間企業や研究者など多様な主体による抽出攻撃が頻発していたという。Googleはこれらの攻撃に対して、資産やアカウントの無効化などの措置を講じた。

マルウェア分野では、GeminiのAPIを利用し2段階マルウェアのコード生成・実行を行う「HONESTCUE」などAI統合型マルウェアも確認された。また、AI生成ツールを用いたフィッシングキット「COINBAIT」やAIの公開チャット機能を利用した「ClickFix」型社会的エンジニアリングも出現している。これらは従来の防御をすり抜ける新たな攻撃ベクトルとなっている。

⇧ 一応、「GTIG(Google Threat Intelligence Group)」の2025年度のレポートで、「緩和策」について言及がされていることは、紹介して欲しいですな...

『これらは従来の防御をすり抜ける新たな攻撃ベクトルとなっている。』

とだけ書かれると、語弊を生むような気がしてしまいますからな...

いや、まぁ、完全な「解決策」は無さそうではあるのだが...

FAPI(Financial-grade API)2.0とは

ネットの情報を漁っていたところ、

FAPI Working Group - Overview

FAPI is a general-purpose high-security API protection profile over OAuth. It has been adopted as a nationwide standard in many countries. FAPI WG is currently working on FAPI 2.0 suite of specifications.

⇧ 上記にあるように、

『FAPIは、OAuthを基盤とした汎用性の高い高セキュリティAPI保護プロファイルです。』

とありますと。

詳細については、

⇧ 上記サイト様が解説してくれている。

「OAuth」が抱えていた課題の何に有効なのかについては、

⇧ 上記サイト様がザックリ対応関係をまとめてくださっておりました。

OSSのKeycloakがFAPI(Financial-grade API)2.0に対応したらしいが...

で、

Keycloak26.4.0のリリースでは、FAPI2 Finalをサポートしています。

⇧ 上記サイト様によりますと、「OSS(Open Source Software)」の「Keycloak」が「FAPI(Financial-grade API)2.0」に対応したらしい。

「Keycloak」はというと、

Keycloak(キークローク)は、モダンなアプリケーションやサービスで使用することを目的に開発された、シングルサインオン、アイデンティティ管理、アクセス管理の機能を提供するオープンソースソフトウェア製品である。2018年3月年現在、このJBossコミュニティのプロジェクトは、KeycloakをRH-SSO製品のupstreamプロジェクトとして使用しているRed Hatの支援を受けている。

コンセプトの観点から見ると、このツールはアプリケーションやサービスをわずかなコーディングかコーディングなしで簡単にセキュアにすることを目的としている。

⇧ とある。

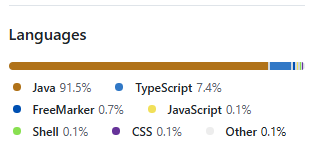

「GitHub」のページを確認してみると、

Open Source Identity and Access Management For Modern Applications and Services

⇧「Java」で構築されている模様。

「ChatGPT」氏に「Keycloack」の立ち位置について、質問してみたところ、以下のような回答が返ってきた。

Resource Owner(ユーザー)

│

│ ① アクセスリクエスト

▼

Client(アプリ)

│

│ ② 鍵ペア生成(秘密鍵・公開鍵)

│ - DPoP 用鍵ペア ✔

│ - または mTLS 用証明書 ✔

│

│ ③ PAR(Pushed Authorization Request)

│ - request_uri 取得

▼

Authorization Server(Keycloak)

(FAPI 2.0 対応)

│

│ ④ 認可リクエスト(request_uri)

│ + dpop_jkt = 公開鍵 thumbprint

│

│ ⑤ 認証判断 → 外部 IdP へリダイレクト

▼

External Identity Provider(別サーバー)

│

│ ⑥ ユーザー認証(ログイン・MFA)

│

│ ⑦ 認証結果を Keycloak に返す

▼

Authorization Server(Keycloak)

│

│ ⑧ 認可コード発行/公開鍵 thumbprint バインディング

▼

Client(アプリ)

│

│ ⑨ トークンリクエスト

│ - 認可コード

│ - DPoP proof(秘密鍵で署名した JWT)✔

│ - client authentication(private_key_jwt 又は mTLS)✔

▼

Authorization Server(Keycloak)

│

│ ⑩ トークン発行(送信者拘束済)

│ • Access Token(DPoP‐bound)

│ • Refresh Token

│ • ID Token(OIDC)

│ • 公開鍵 thumbprint バインド済 ✔

▼

Client(アプリ)

│

│ ⑪ API 呼び出し

│ - Authorization: DPoP {access token}

│ - DPoP: {DPoP proof JWT}(秘密鍵サイン)✔

▼

Resource Server(API)

│

│ ⑫ Token 検証

│ - Token 署名(AS 公開鍵)✔

│ - DPoP proof 署名(クライアント公開鍵)✔

│ - 送信者拘束チェック(Token ↔ 公開鍵 Thumbprint)✔

▼

└── 保護されたリソース返却

📌 主要コンポーネントと役割

| コンポーネント | 領域 | 役割 |

|---|---|---|

| External IdP | 認証サーバー | 認証のみ担当(外部ログイン) |

| Keycloak | 認可サーバー | 認可サーバ/IdP Broker ・FAPI 2.0 Security Profile 準拠のトークン発行 ・PAR / PKCE / DPoP など |

| Client | Webサーバー(フロントエンド) | アプリケーション(Web/Mobile) |

| Resource Server | Appサーバー(サーバーサイド) | 保護された API サーバ |

🔍 FAPI 2.0 の特有ポイント

-

PAR(Pushed Authorization Requests)

→ 認可リクエストを先に登録してセキュアにする。OAuthコミュニティサイト -

DPoP / mTLS

→ 送信者拘束(Proof-of-Possession)でアクセストークンを確実に所有者だけが使えるようにする。OAuthコミュニティサイト -

PKCE(Proof Key for Code Exchange)

→ 認可コード横取り攻撃を防止する。

いまいち、「FAPI(Financial-grade API)2.0」を実現する際に、「認証(Authentication)」の部分を「外部」の「IdP(Identity Provider)」に委譲できるのかが分からない...

相変わらず、登場人物と役割がハッキリしない...

一応、

Keycloak features and conceptsKeycloak features and concepts

Keycloak is a single sign on solution for web apps and RESTful web services. The goal of Keycloak is to make security simple so that it is easy for application developers to secure the apps and services they have deployed in their organization. Security features that developers normally have to write for themselves are provided out of the box and are easily tailorable to the individual requirements of your organization.

https://www.keycloak.org/docs/latest/server_admin/index.html

Keycloak provides customizable user interfaces for login, registration, administration, and account management. You can also use Keycloak as an integration platform to hook it into existing LDAP and Active Directory servers. You can also delegate authentication to third party identity providers like Facebook and Google.

https://www.keycloak.org/docs/latest/server_admin/index.html

⇧ とあるので、「認証(Authentication)」部分を「外部」の「IdP(Identity Provider)」に委譲することはできるはず...

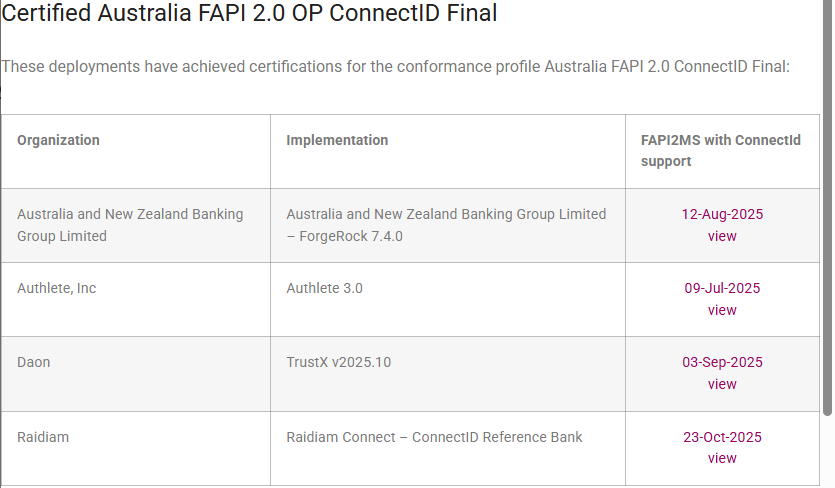

「有償」でも構わないのであれば、

⇧ 上記にある「仕様」に準拠した実装として「認定」されたものを利用するという手もありますな。

ちなみに、厳密な「セキュリティ」を必要としないのであれば、

⇧ 上記のような「OSS(Open Source Software)」を利用するという選択肢もあるっぽい。

「予算」に余裕があれば、「Auth0」という選択肢もあるんですかね?

認証プラットフォームを提供するOkta社は、Auth0の無料プランを拡大したと発表しました。

Auth0の無料プランが拡大。月間2万5000アクティブユーザーまで、独自ドメイン、パスキーによるパスワードレス対応も - Publickey

これまでの無料プランは、最大で月間7500アクティブユーザーまでとしていましたが、新しく拡大された無料プランでは月間2万5000アクティブユーザーまで利用可能となりました。

Auth0の無料プランが拡大。月間2万5000アクティブユーザーまで、独自ドメイン、パスキーによるパスワードレス対応も - Publickey

また、これまで無料プランでは提供されていなかった独自ドメインへもサポートされます。

Auth0の無料プランが拡大。月間2万5000アクティブユーザーまで、独自ドメイン、パスキーによるパスワードレス対応も - Publickey

GoogleやFacebookなどを用いたソーシャルログインへの対応も無制限となり、パスキーによるパスワードレスなログインも可能となりました。

Auth0の無料プランが拡大。月間2万5000アクティブユーザーまで、独自ドメイン、パスキーによるパスワードレス対応も - Publickey

⇧ 無料版でも大盤振る舞いですが...

毎度モヤモヤ感が半端ない…

今回はこのへんで。